TP-Linkのセキュリティ対策

TP-Linkにとってセキュリティは、製品戦略および企業理念の中核を成す重要な要素となっています。私たちは長年に渡り、迅速かつ効率的にリスクを予測・特定・対処するための包括的なセキュリティフレームワークを開発し、改善を重ねてきました。

製品セキュリティ・データ保護への取り組み

TP-Linkでは、企画からリリース、その先に至るまで、製品の開発ライフサイクル全体にセキュリティ対策を組み込んでおり、継続的に製品機能やユーザー体験に反映しています。脆弱性を検証する社内ペネトレーションテストチームは、IoTや組み込みシステムセキュリティに精通した経験豊富な専門家によって構成されており、継続的な脅威モデリングと実環境における攻撃シミュレーションを実施。また、認定を受けたサードパーティーラボと連携して製品を精査し、潜在的な脆弱性を特定して優先順位を付け、迅速に対処することで、お客さまへの影響を最小限に収めるべく努めています。万一、セキュリティチームや外部研究者により脆弱性が指摘された場合は、セキュリティパッチの設計・配布を含め、迅速かつ適切な対応を行います。

また、開発サイクル全体を通じてコードの安全性を維持し、悪意のあるコードや脆弱性による侵害を防ぐため、ソフトウェアのビルド・テスト・デプロイに継続的な自動化プロセスを導入。CI/CD(継続的インテグレーション/継続的デリバリー)により、各ステージを通過できるのは検証・承認済みのコードのみとなるため、脆弱性やバックドアを防ぐことができます。

セキュリティへの取り組みとして、ユーザーデータの保護にも注力しています。ユーザーデータは、業界で認められているセキュリティプロトコルによって保護された安全なクラウドインフラストラクチャに保存。米国を拠点とする情報セキュリティチームが、TP-Link全体の主要なデータセキュリティ機能を管理しており、クラウド上にある同国の顧客データは、クラウド運用チームがセキュリティと完全性を監視しています。

データに基づくTP-Linkのセキュリティ体制

TP-Linkでは、セキュリティ分野において業界をリードすることを目指しています。公開されている比較データからも、その姿勢と実績が示されており、共通脆弱性評価システム(CVSS)・共通脆弱性識別子(CVE)・既知の悪用されている脆弱性(KEV)等のセキュリティ指標において、当社の水準は他社と同等あるいはそれ以上となっています。

CVSSスコア

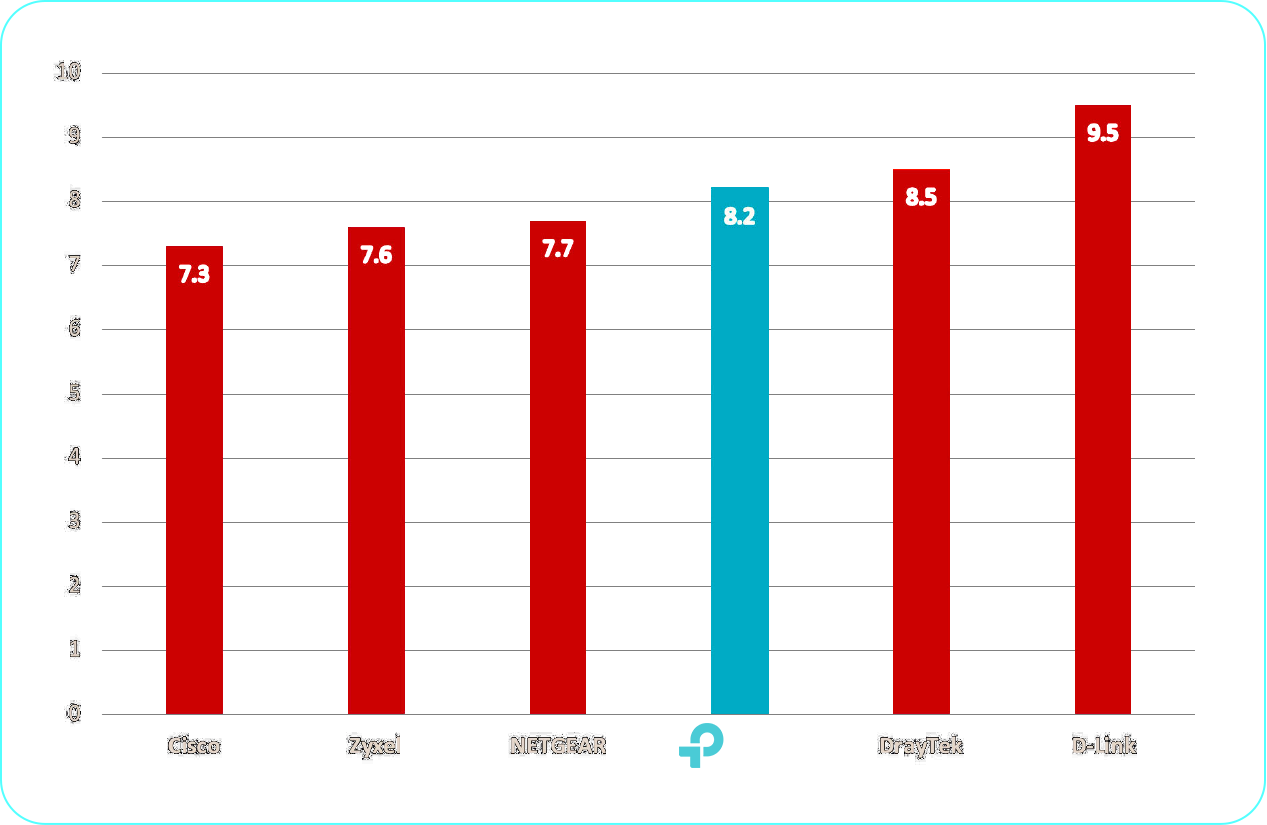

CVEdetails.comに掲載されている2024年のデータによると、脆弱性の深刻度を評価するCVSSにおけるTP-Linkの平均スコアは、他の主要メーカーとほぼ同等でした。1(図1参照)

図1:メーカー別CVSS平均スコア(2024年)

CVEについて

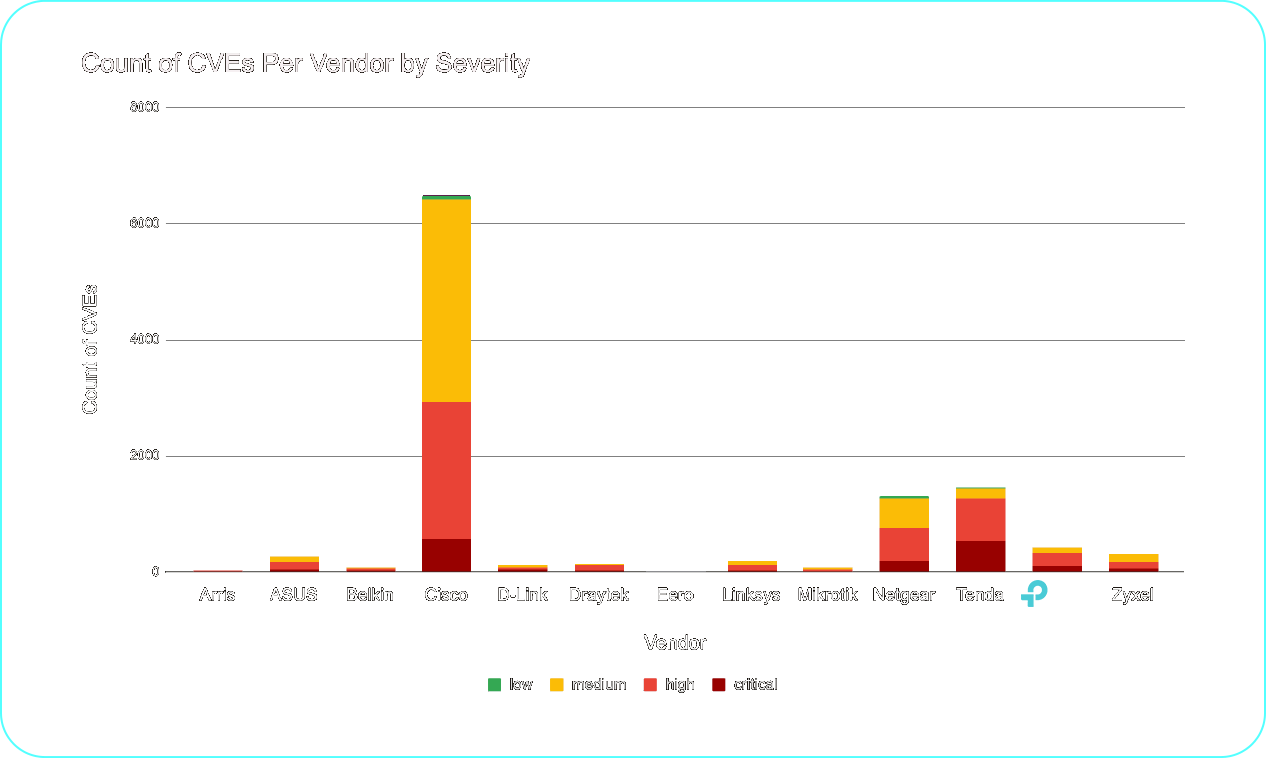

CVEは、公開されているサイバーセキュリティの脆弱性を識別するために付与される識別子です。CVE件数および深刻度から評価した場合、TP-Linkの脆弱性プロファイルは、業界内において低~中程度の水準に位置しています。(図2参照)

各深刻度の分布は、多くのベンダーと同様に、Medium(警告)・High(重要)・Critical(緊急)の各カテゴリーにおいて比較的均等に分散しています。

図2:メーカー別CVE件数(深刻度別/2025年10月31日時点)

当社では、脆弱性の確認後90日以内に修正パッチを提供することを目標としています。また、深刻な場合はサポート終了製品であってもパッチを提供することがあります。なお、競合他社ではこうした対応が必ずしも取られるとは限りません。

KEVについて

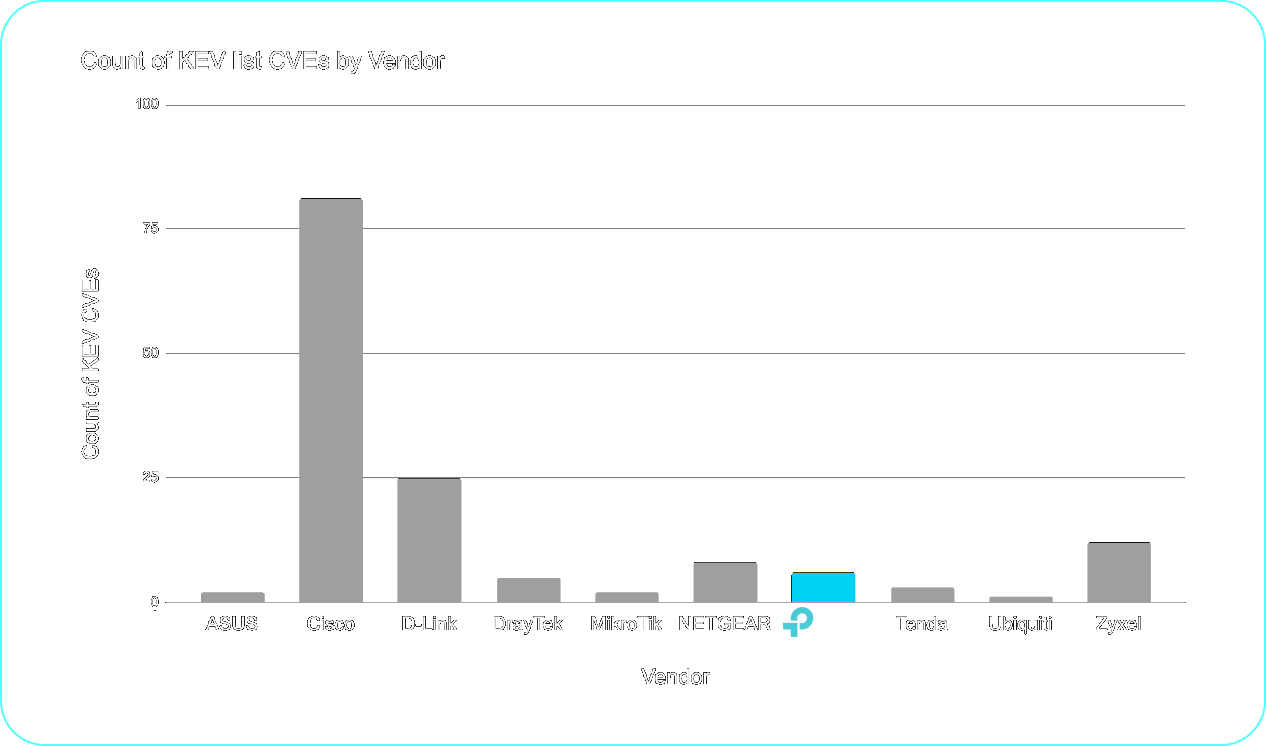

KEVに掲載されたTP-Linkの脆弱性の件数は、業界内において中程度の水準です。掲載されているうちの1件を除き、全ての修正パッチの提供を完了しており、当該1件については、当社として掲載の妥当性に疑義があるものと評価しています。

図3が示すとおり、当社のKEV件数は複数の競合他社と同程度の水準にあります。その一方で、一部では件数が顕著に多いメーカーも確認できます。

図3:メーカー別 CISA KEV掲載件数(2025年10月31日時点)

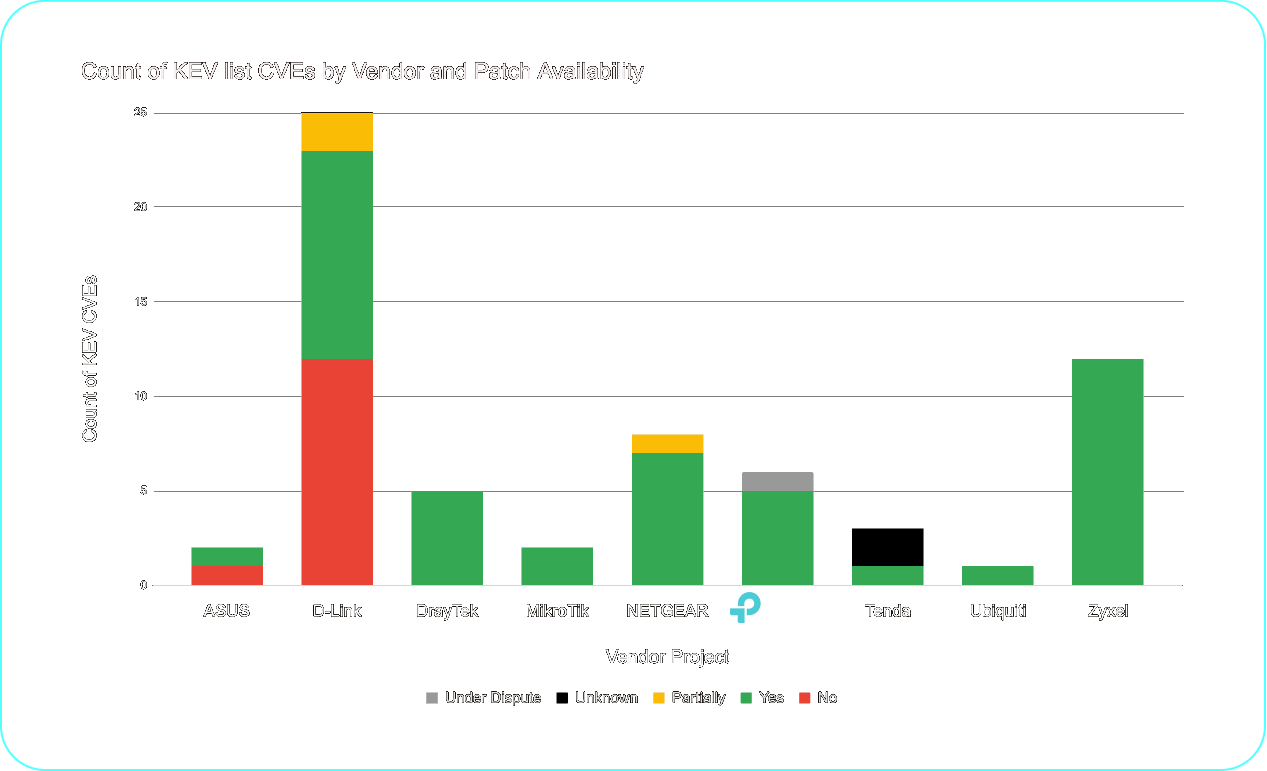

図4が示すとおり、当社ではKEVに掲載された脆弱性について、妥当性に疑義を示している1件を除き、全てに修正パッチを提供しています。このような対応は業界全体で統一されているものではなく、特にサポート終了製品に関連するKEVについては、パッチ提供を行わないメーカーもあります。

図4:メーカー別 KEV CVE件数およびパッチ提供状況(2025年10月31日時点)

また、当社のデフォルト設定では、KEVに掲載されている脆弱性による影響を受けません。TP-Link製品に関するこれらの脆弱性は、ユーザーがデフォルトのセキュリティ設定を手動で変更した場合にのみ影響を受ける可能性があります。初期設定では、脆弱性が指摘されている機能は完全に無効化されているか、ローカルネットワークのみに限定されているため、インターネット経由の攻撃を遮断することが可能です。外部から悪用される場合、ユーザーが自らリモート管理機能を有効にし、管理インターフェースをインターネット上に公開する必要があります。ユーザーがこれらの設定変更を試みた場合、当社は明確な警告を表示します。

大多数のユーザーは意図的に管理インターフェースを公開することはないため、これらの脆弱性の影響を受けるリスクは極めて低いと言えます。

Secure by Designと業界標準への取り組み

TP-Linkでは、政府主導のセキュリティイニシアチブや業界標準の策定を強く支持しています。米国CISA(Cybersecurity and Infrastructure Security Agency)の“Secure by Design(セキュア・バイ・デザイン)”誓約に参加し、EUのCRA(Cyber Resilience Act)にも賛同しています。また、2022年以降、200以上のTP-Link製品がフィンランド・ドイツ・韓国をはじめとする各国で認められたセキュリティ認証を取得。さらに、米国における同様の製品セキュリティ基準策定を強く支持しており、これらの基準が全ての人のセキュリティ水準を押し上げると確信しています。

透明性への取り組み

ソフトウェアやファームウェアコンポーネントの完全性と真正性を確保するため、コード署名・バイナリ署名・暗号化等、業界で広く利用されている仕組みを採用しています。これらの対策によって各ソフトウェアバージョンの真正性を検証し、ソフトウェアが改ざんや不正操作を受けていないことを確認できるため、アタッカーが稼働中の製品に悪意のあるコードやバックドアを仕込むのを防ぐうえで、重要な役割を果たしています。

また、サードパーティーによる監査を可能にし、迅速なアップデート対応や製品のソフトウェア構成要素に関する情報の明確化を図るために、全製品でSBOM(Software Bill of Materials)を作成。SBOMは、製品に含まれるソフトウェアコンポーネントとその出所を網羅的に示したリストであり、全ての製品のリリースバージョン(ビルド時のプロベナンスデータ含む)が業界標準のフォーマットで作成されます。SBOMはTP-Link製品のあらゆるコンポーネントについて、サードパーティーによる検証を可能にする監査記録となるため、コードの脆弱性の迅速な特定・対応ができます。このプロセスはリリースワークフローに直接組み込まれているため、開発および製造の各段階における正確性とトレーサビリティの確保に役立ちます。

さらに、cve.orgに掲載されている脆弱性へのリンクを含むファームウェア・ソフトウェアのアップデートを迅速に提供するとともに、必要に応じて詳細なセキュリティアドバイザリを公開しています。また、明確なサポート終了ポリシーを公開・維持し、ユーザーが使用するデバイスについて、重要な更新をいつまで受けられるのか、セキュリティを確保するためにどのような対策が可能なのかを確認できるように努めています。

当社はSBOMの生成・検証を、規制要件への対処としてではなく、標準的な運用プロセスとして組むことで、設計・開発・製造の各プロセスにおいて高い可視性と管理体制を維持しています。この自主的な取り組みにより、ソフトウェアコンポーネントおよびその出所に関する透明性が確保されるため、脆弱性が少ない安全で信頼性の高い製品の提供・迅速なセキュリティ対策が可能になるのです。

セキュリティコミュニティとの関わり

TP-Linkは、世界的なセキュリティイニシアチブやサイバーセキュリティコミュニティに積極的に参加しています。当社はCVE番号の付与機関であるCNA(CVE Numbering Authority)として認定されており、自社製品に影響を及ぼす可能性があるサイバーセキュリティの脆弱性を特定し、公表する責任を担っています。また、サードパーティーパートナーと連携し、製品のセキュリティテストや業界を代表するプラットフォームでのバグバウンティプログラムの実施、Zero Day Initiativeが主催するハッキングコンテスト「Pwn2Own」への参加等さまざまな活動を展開。世界的なセキュリティイニシアチブへの参加に加え、脆弱性開示プログラムも実施しています。独立研究者やセキュリティコミュニティの方で潜在的な問題を見つけられた場合は、security@tp-link.comまで情報をお寄せください。

継続的な改善と説明責任

TP-Linkは有言実行に努めています。CI/CD(継続的インテグレーション/継続的デリバリー)によって問題を早期に発見し、ペネトレーションテストで得られた知見を直接製品ロードマップに反映。その成果は、脆弱性への対応スピード・削減効果・お客さまからのフィードバックに基づいて評価します。また、世界中のサイバーセキュリティの動向を常に監視しており、APT攻撃(Advanced Persistent Threat)によって悪用される可能性のある脆弱性を把握した場合には、迅速に対応できる体制を整えています。

当社は、“セキュリティに終わりはなく常に進化していくもの”であるという考えを念頭に置きながら、IoTおよびネットワークセキュリティのリーダーを目指していきます。業界の専門家と連携し、政府のガイダンスや基準に準拠しつつ常に改善に努めていくことで、現在、そして未来も、ユーザーからの信頼を得られるように取り組んでいきます。