Our Security Commitment

At TP-Link, security is a core pillar of our product strategy and corporate ethos. Over many years, we have developed and refined a comprehensive security framework designed to anticipate, identify, and address risks swiftly and effectively.

Commitment to Secure Products and Secure Data

Security is embedded into TP-Link’s product development lifecycle. From product planning to release and beyond, our product teams are constantly integrating security measures into product functionality and user experiences. Our investment in security includes an internal penetration testing team, composed of experienced professionals skilled in IoT and embedded systems security, which conducts continuous threat modeling and real-world simulation attacks. We also work with accredited third-party security labs to scrutinize our products and help identify, prioritize, and promptly address potential vulnerabilities before they affect our customers. We act promptly and appropriately when our security teams or outside researchers identify issues, including by designing and issuing security patches.

Para garantizar la seguridad de nuestro código durante todo el ciclo de desarrollo y evitar su vulnerabilidad, TP-Link utiliza un proceso continuo y automatizado para la creación, prueba e implementación de software. Nuestro proceso de integración/entrega continua (CI/CD) previene vulnerabilidades y puertas traseras, garantizando que solo el código validado y autorizado avance en cada etapa.

Nuestro compromiso con la seguridad se centra igualmente en la protección de los datos de los usuarios. Almacenamos los datos de los usuarios en una infraestructura de nube segura, protegida con protocolos de seguridad reconocidos por la industria. Un equipo de seguridad de la información con sede en EE. UU. supervisa las funciones principales de seguridad de datos en TP-Link, y un equipo de operaciones en la nube con sede en EE. UU. supervisa la seguridad e integridad de los datos de los clientes estadounidenses en la nube.

Evidencia basada en datos de nuestra postura de seguridad

TP-Link se compromete a ser líder en seguridad en el sector, y lo demuestra con su trayectoria de acciones concretas y resultados medibles. Una comparación de datos públicos sitúa el historial de seguridad de TP-Link al mismo nivel o incluso por delante de otros importantes actores del sector en cuanto a resultados de seguridad para el sistema de puntuación de vulnerabilidades comunes (CVSS), vulnerabilidades y exposiciones comunes (CVE) y vulnerabilidades explotadas conocidas (KEV).

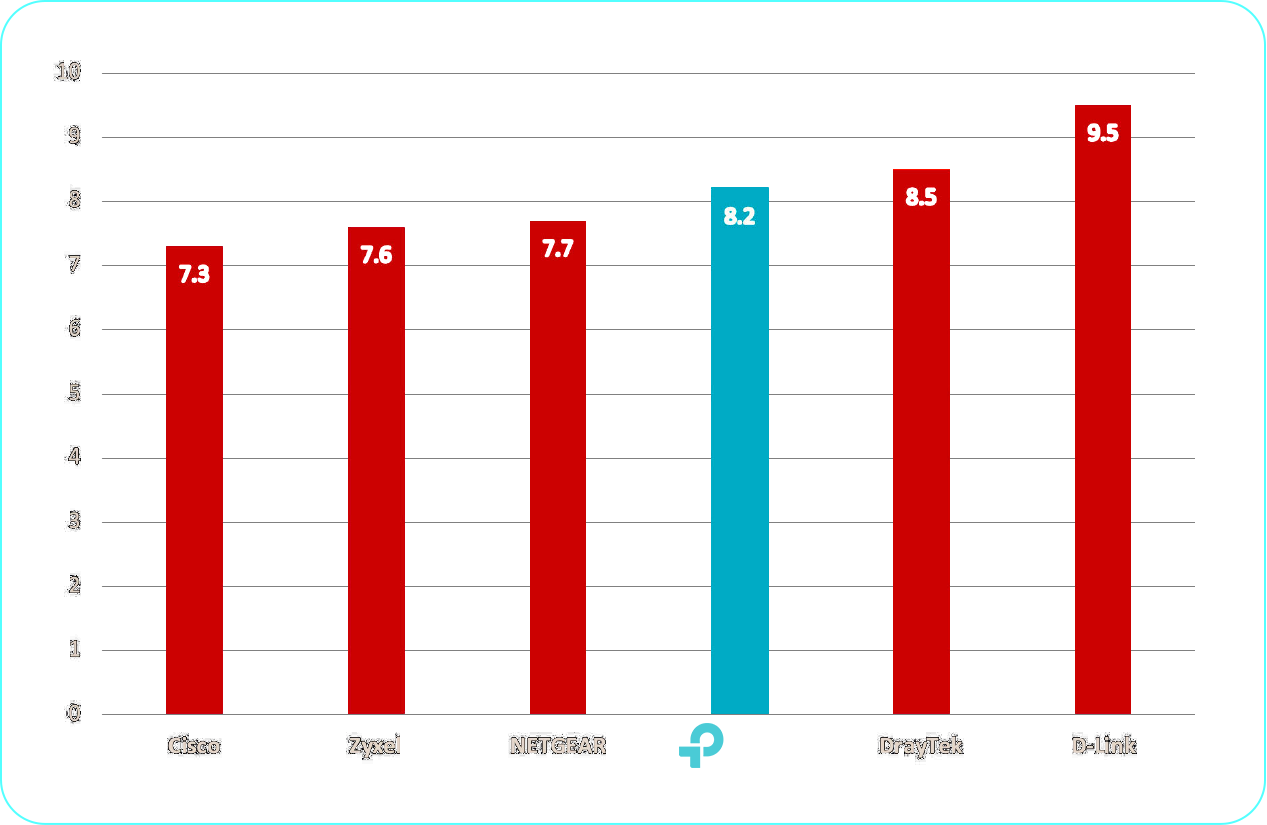

| Cisco: | 7.3 |

|---|---|

| Zyxel: | 7.6 |

| NETGEAR: | 7.7 |

| TP-Link: | 8.2 |

| DrayTek: | 8.5 |

| Enlace D: | 9.5 |

La puntuación CVSS ponderada promedio de TP-Link (una métrica estándar de la industria para la gravedad de las vulnerabilidades) coincide con la de otros fabricantes líderes, según datos de 2024 de las páginas individuales de cada proveedor en CVEdetails.com. 1 Las puntuaciones ponderadas promedio de TP-Link y otros fabricantes líderes se muestran en la Figura 1 a continuación:

Figura 1: Puntuación media ponderada del CVSS (2024)

Postura CVE

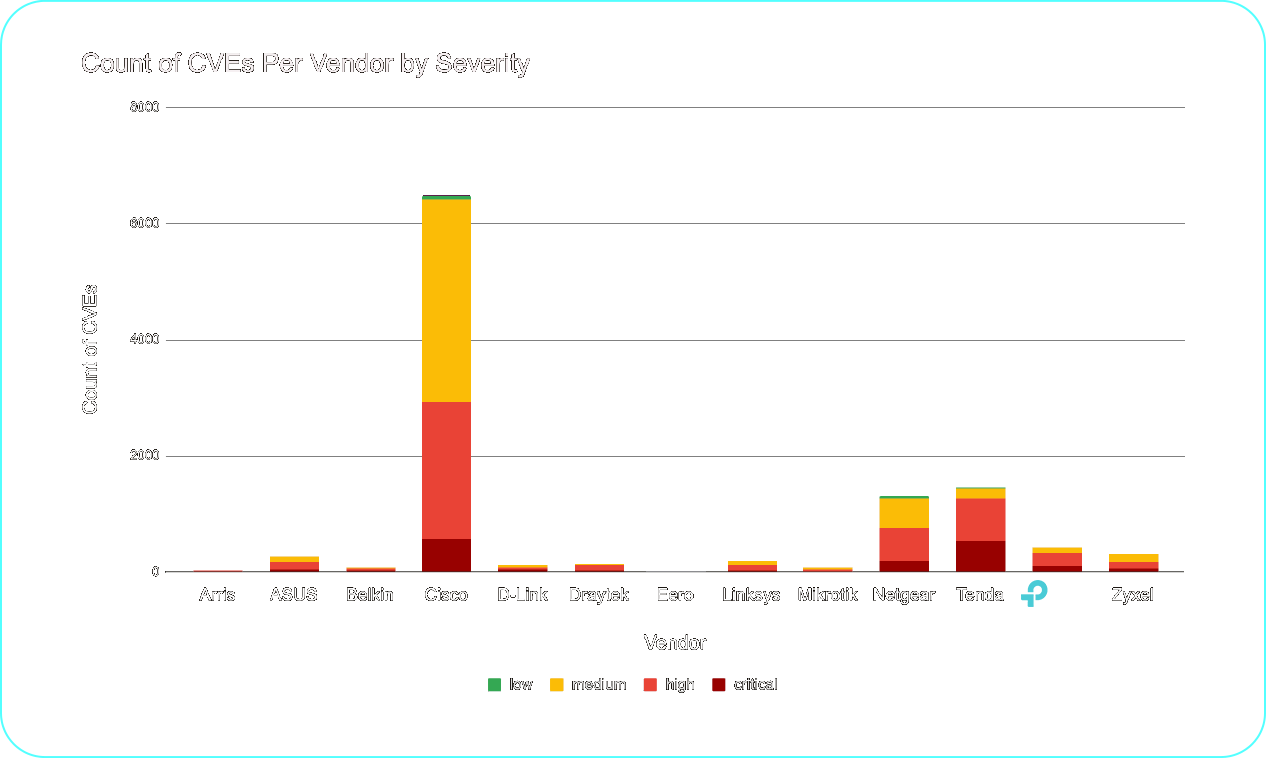

Los CVE son identificadores estandarizados para vulnerabilidades de ciberseguridad reportadas públicamente. El perfil de vulnerabilidad de TPLink los sitúa en un rango bajo-medio entre sus competidores del sector, al evaluarse tanto por el número de CVE como por su gravedad.

Como se muestra en la Figura 2, TP-Link se ubica junto a ASUS, Zyxel y otras empresas en un rango medio de proveedores.

La distribución de gravedad de TP-Link está equilibrada uniformemente entre las categorías Media, Alta y Crítica, en consonancia con la mayoría de los demás proveedores.

Figura 2: Recuento de CVE por proveedor, por gravedad (actualizado al 31 de octubre de 2025)

TP-Link se propone corregir las vulnerabilidades en un plazo de 90 días tras su validación. También publica parches para dispositivos al final de su vida útil en casos graves, una práctica que la competencia no sigue sistemáticamente.

Postura KEV

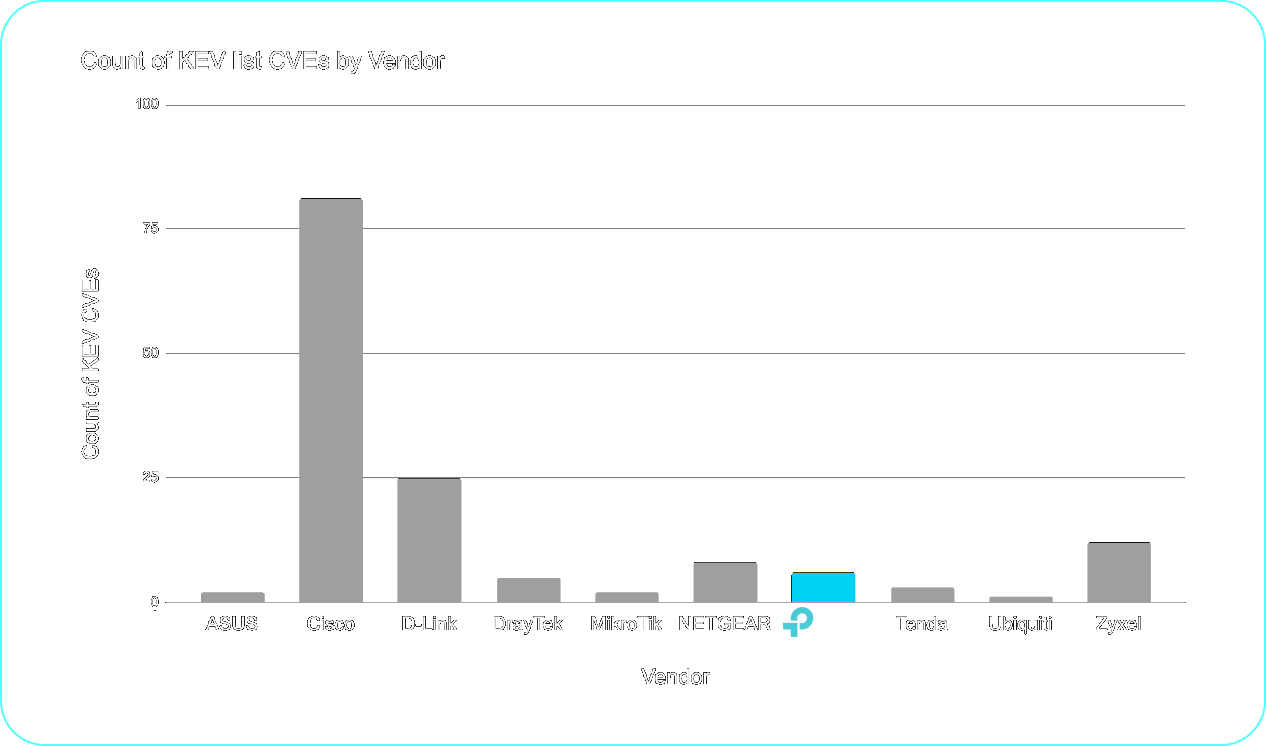

El recuento de vulnerabilidades enumeradas en KEV por TP-Link también está en el rango medio, con algunos competidores mostrando recuentos significativamente más altos, y TP-Link ha corregido todas esas vulnerabilidades, excepto una que TP-Link disputa y evalúa como enumerada incorrectamente.

Como se muestra en la Figura 3, el recuento de KEV de TP-Link es similar al de varios competidores, pero algunos valores atípicos del sector presentan recuentos notablemente superiores. Por ejemplo, Zyxel tiene aproximadamente el doble de KEV que TP-Link, y D-Link aproximadamente el doble.

Figura 3: Inclusiones de CISA KEV por proveedor (actualizado al 31 de octubre de 2025)

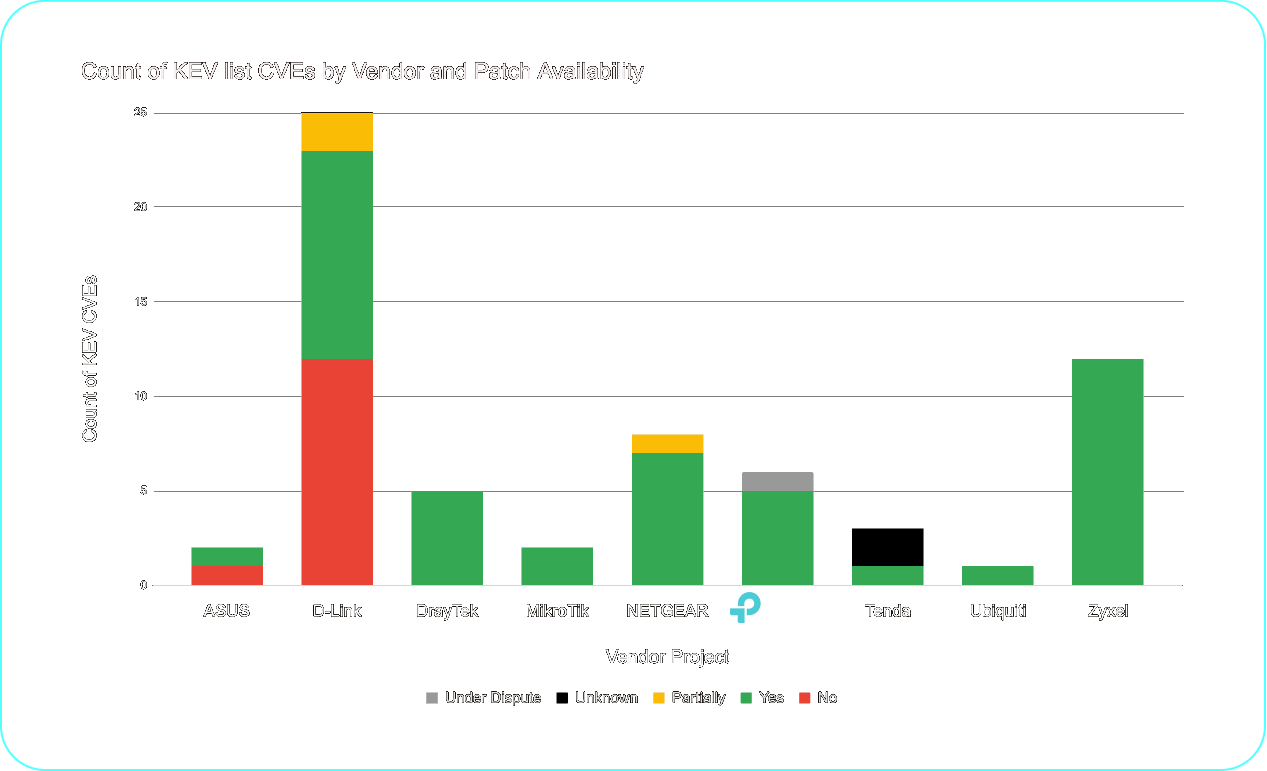

Como se muestra en la Figura 4, TP-Link ha proporcionado parches para todas las vulnerabilidades enumeradas en KEV (excepto una cuya validez cuestiona). Esta práctica no es uniforme en toda la industria y, en particular, algunos proveedores no publican parches para las KEV asociadas con dispositivos al final de su vida útil.

Figura 4: Recuento de CVE de KEV por proveedor y disponibilidad de parches (actualizado al 31 de octubre de 2025)

Las configuraciones predeterminadas de TP-Link no son vulnerables a las vulnerabilidades de seguridad de KEV desde internet. En el caso de todas las vulnerabilidades de KEV asociadas con los productos TP-Link, los usuarios solo serían vulnerables si modificaran manualmente la configuración de seguridad predeterminada. Por defecto, las funciones asociadas con estas vulnerabilidades están completamente deshabilitadas o restringidas únicamente a la red doméstica local, lo que bloquea los ataques desde internet. Para la explotación remota, los usuarios deben habilitar activamente las funciones de administración remota y exponer la interfaz de administración a internet. TP-Link advierte explícitamente a los usuarios cuando intentan realizar estos cambios de configuración.

La gran mayoría de los usuarios no han tomado la decisión deliberada de exponer sus interfaces de administración a Internet y, por lo tanto, no corren el riesgo de estas vulnerabilidades enumeradas en KEV.

Compromiso con la seguridad por diseño y los estándares de la industria

TP-Link apoya firmemente las iniciativas gubernamentales de ciberseguridad y el desarrollo de estándares industriales. Participamos en el compromiso "Secure by Design" (Seguridad por Diseño), patrocinado por la Agencia de Ciberseguridad y Seguridad de Infraestructuras de EE. UU. (CISA), y apoyamos la propuesta de Ley de Ciberresiliencia (CRA) de la UE. Desde 2022, más de 200 productos TP-Link han recibido certificaciones de seguridad reconocidas por países como Finlandia, Alemania y Corea del Sur. TP-Link apoya firmemente el desarrollo de estándares de seguridad de productos similares en Estados Unidos y cree que estos estándares elevarán los estándares de seguridad para todos.

Compromiso con la transparencia

Para salvaguardar la integridad y autenticidad de los componentes de software y firmware, TP-Link emplea mecanismos aceptados por la industria, como la firma de código, la firma binaria y el cifrado. Estas medidas garantizan que cada versión del software pueda verificarse como genuina y validan que no haya sido alterado ni manipulado. Estas medidas de seguridad son fundamentales para evitar que los atacantes inserten código malicioso o puertas traseras en los productos.

Para facilitar la auditoría externa, tiempos de actualización más rápidos y una visión más clara de las entradas de nuestros productos, TP-Link crea una Lista de Materiales de Software (SBOM) para cada producto. Las SBOM son inventarios completos de los componentes de software de un producto y sus orígenes, creados para todas las versiones de lanzamiento del producto en formatos estándar de la industria, incluyendo datos de procedencia en tiempo de compilación. Las SBOM crean un registro auditable que permite la validación externa de cada componente de un producto TP-Link, lo que permite identificar y responder rápidamente a las vulnerabilidades del código. Este proceso se integra directamente en el flujo de trabajo de lanzamiento para garantizar la precisión y la trazabilidad en cada etapa del desarrollo y la fabricación.

Además, ofrecemos actualizaciones de firmware y software inmediatas que vinculamos a las vulnerabilidades identificadas en el sitio web cve.org, y publicamos avisos de seguridad detallados cuando corresponde. También publicamos y mantenemos políticas claras de fin de vida útil, lo que garantiza que los clientes comprendan durante cuánto tiempo sus dispositivos antiguos seguirán recibiendo actualizaciones críticas y cómo pueden contribuir a garantizar la seguridad de sus dispositivos.

Dado que TP-Link mantiene total visibilidad y control sobre su proceso de diseño, desarrollo y producción, la generación y verificación de SBOM se integran como práctica estándar, en lugar de como requisitos regulatorios. Este compromiso voluntario permite una transparencia total sobre los componentes de software y su origen, lo que resulta en productos más seguros y confiables, con menos vulnerabilidades y tiempos de respuesta de seguridad más rápidos.

Compromiso con la comunidad de seguridad

TP-Link participa activamente en iniciativas globales de seguridad y en la comunidad de ciberseguridad. Somos una Autoridad de Numeración CVE registrada, lo que significa que asumimos la responsabilidad directa de identificar y publicar vulnerabilidades de ciberseguridad que podrían afectar a nuestros productos. Colaboramos con socios externos en actividades que incluyen pruebas de seguridad de nuestros productos, programas de recompensas por errores en una plataforma destacada del sector y competiciones de hacking como PWN2OWN de la Iniciativa Zero Day. TP-Link participa activamente en iniciativas globales de seguridad y cuenta con un programa proactivo de divulgación de vulnerabilidades. Investigadores independientes y la comunidad de seguridad pueden informarnos sobre posibles problemas a través de security@tp-link.com.

Mejora continua y rendición de cuentas

Respaldamos nuestras palabras con acciones. Nuestro flujo de trabajo (CI/CD) nos permite detectar problemas con antelación, y los hallazgos de las pruebas de penetración continuas informan directamente nuestras hojas de ruta de productos. Medimos el éxito según la velocidad con la que respondemos a las vulnerabilidades, la eficacia con la que reducimos su volumen general y la confianza que recibimos de nuestros clientes. TP-Link supervisa activamente los avances en ciberseguridad a nivel mundial y está preparado para abordar cualquier vulnerabilidad explotada por actores de amenazas persistentes avanzadas que detecte.

En resumen, TP-Link se esfuerza por ser líder en seguridad de IoT y redes, reconociendo que la seguridad nunca es definitiva y está en constante evolución. Al trabajar con expertos del sector, adoptar las directrices y estándares gubernamentales y mantener un enfoque inquebrantable en la mejora, garantizamos que nuestros clientes puedan confiar en nuestros dispositivos, hoy y en el futuro.

1 Ejemplo de CVEdetails para sistemas TP-Link: https://www.cvedetails.com/cvss-score-charts.php?fromform=1&vendor_id=11936&product_id=&startdate=2024-01-01&enddate=2024-12-02 .