Wie konfiguriere ich meinen TP-Link-VPN-Router, so dass ich mittels einer VPN-Clientsoftware eine IPsec-Verbindung aufbauen kann?

Verwendete Topologie:

Hierbei soll auf dem mit dem Internet verbundenen Computer mittels einer VPN-Client-Software auf das lokale Netz des VPN-Routers zugegriffen werden können.

Voraussetzungen:

1. Sie haben Zugriff auf die Weboberfläche des VPN-Routers.

2. Sowohl VPN-Router als auch der entfernte Computer sind online.

3. Auf dem entfernten Computer ist eine geeignete, IPsec-fähige Clientsoftware installiert. Sie haben Zugriff auf diesen Computer.

Vorgehensweise:

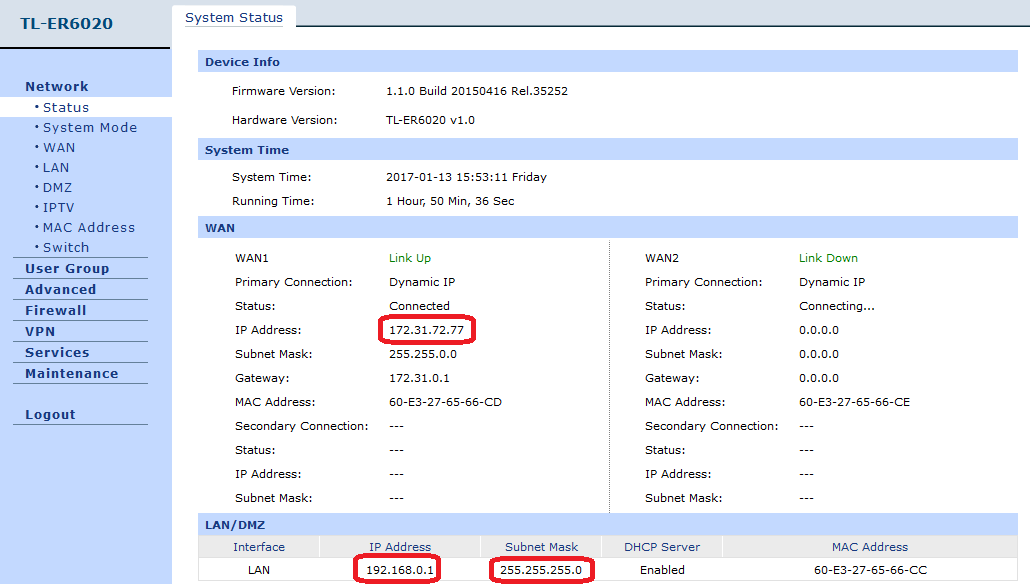

1. Loggen Sie sich in die Weboberfläche des VPN-Routers ein. Notieren Sie sich die WAN-IP-Adresse, die lokale IP-Adresse und die lokale Subnetzmaske.

In diesem Beispiel lautet die WAN-IP-Adresse 172.31.72.77, die lokale IP-Adresse 192.168.0.1 und die Subnetzmaske 255.255.255.0.

2. Gehen Sie in das Menü VPN -> IKE -> IKE Proposal.

Erstellen Sie ein Proposal. Hierzu vergeben Sie einen Namen, stellen Authentication auf MD5, Encryption auf 3DES und DH Group auf DH2. Klicken Sie Add/Save.

3. Wechseln Sie in den Tab IKE Policy.

Vergeben Sie einen Policy-Namen, wählen Sie als Local ID Type und Remote ID Type FQDN. Tragen Sie als Local ID und Remote ID zwei beliebige, unterschiedliche IDs ein. Wählen Sie als IKE Proposal 1 das zuvor erstellte IKE-Proposal aus. Vergeben Sie als Pre-shared Key ein Passwort. Klicken Sie Add/Save.

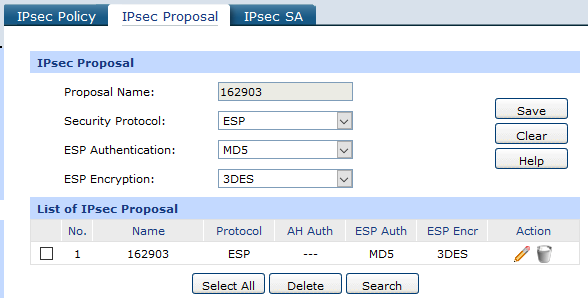

4. Gehen Sie in das Menü VPN -> IPsec -> IPsec Proposal.

Erstellen Sie auch hier ein Proposal. Hierzu vergeben Sie einen Namen, stellen Security Protocol auf ESP, ESP Authentication auf MD5 und ESP Encryption auf 3DES. Klicken Sie Add/Save.

5. Wechseln Sie in den Tab IPsec Policy.

Aktivieren (Enable) Sie IPsec und klicken Sie oben Save.

Vergeben Sie anschließend erneut einen Policy-Namen, wählen Sie als Mode und Client-to-LAN. Tragen Sie als Local Subnet die Netzadresse Ihres lokalen Netzes ein. Diese ergibt sich aus der unter Schritt 1 abgelesenen lokalen IP-Adresse und der zugehörigen Subnetzmaske gemäß folgendem Schema:

Die Teile der IP-Adresse, an denen die Subnetzmaske eine "255" stehen hat, bleiben unverändert.

Die Teile der IP-Adresse, an denen die Subnetzmaske eine "0" stehen hat, werden zu einer "0".

Beispiele:

| IP-Adresse | Subnetzmaske | Netzadresse |

| 192.168.0.1 | 255.255.255.0 | 192.168.0.0 |

| 192.168.1.100 | 255.255.255.0 | 192.168.1.0 |

| 172.18.0.1 | 255.255.0.0 | 172.18.0.0 |

| 10.0.0.1 | 255.0.0.0 | 10.0.0.0 |

Der Wert nach dem Schrägstrich geht direkt aus der Subnetzmaske hervor. Hier die drei gängigsten Beispiele:

| Subnetzmaske | Wert |

| 255.255.255.0 | 24 |

| 255.255.0.0 | 16 |

| 255.0.0.0 | 8 |

Wählen Sie unter WAN den verwendeten WAN-Port aus. Remote Host belassen Sie auf 0.0.0.0. Wählen Sie als IKE Policy und IKE Proposal 1 die zuvor erstellten Konfigurationen. Die restlichen Einstellungen belassen Sie auf Standard. Klicken Sie Add/Save.

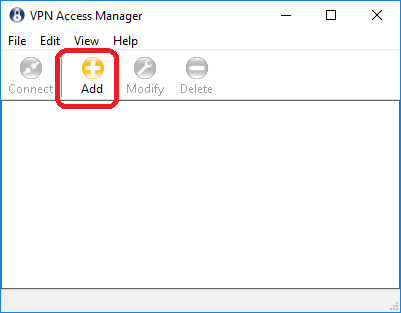

6. Nun wenden wir uns der Clientkonfiguration zu. In diesem Beispiel hier konfigurieren wir den ShrewSoft-VPN-Client. Starten Sie diesen und klicken Sie Add.

Auf der Seite General setzen Sie als Host Name or IP address die WAN-IP-Adresse Ihres VPN-Routers. Auto Configuration setzen Sie auf disabled. Adapter mode setzen Sie auf use an existing adapter and current address.

Unter Name Resolution deaktivieren Sie DNS und WINS.

Im Tab Authentication wählen Sie die Authentication Method Mutual PSK und wählen unter Local Identity und Remote Identity Fully Qualified Domain Name. Dort tragen Sie jeweils die zuvor in der IKE-Policy definierten IDs ein (auf dieser Seite logischerweise Remote und Local vertauscht). Unter Credentials geben Sie den zuvor definierten Pre-Shared Key ein.

Unter Phase 1 wählen Sie Exchange Type main, den Rest setzen Sie auf auto.

Auf Phase 2 setzen Sie Transform Algorithm auf auto, HMAC algorithm auf md5 sowie PFS Exchange und Compress Algorithm auf disabled.

Unter Policy wählen Sie Policy Generation Level auto und entfernen den Haken bei Obtain Topology Automatically or Tunnel All. Klicken Sie unten Add.

Wählen Sie als Type Include und geben Sie als Address erneut die Netzadresse Ihres Routers ein (siehe oben). Als Netmask setzen Sie die unter Schritt 1 abgelesene Subnetzmaske ein. Klicken Sie OK. Im vorigen Fenster klicken Sie Save.

In Ihrem Access Manager erscheint eine neue Verbindung. Klicken Sie diese an und klicken Sie Connect. Im Connect-Fenster klicken Sie erneut Connect. Erscheint darin "tunnel enabled", steht die Verbindung.

Im Router sehen Sie dann unter IPsec SA "Connected".

Finden Sie diese FAQ hilfreich?

Mit Ihrer Rückmeldung tragen Sie dazu bei, dass wir unsere Webpräsenz verbessern.

Von United States?

Erhalten Sie Produkte, Events und Leistungen speziell für Ihre Region